Le rôle crucial de la cybersécurité dans les systèmes de communication vocale de sécurité incendie

La cybersécurité dans la sécurité incendie est devenue une préoccupation majeure pour les propriétaires d’infrastructures, particulièrement dans les environnements à haut risque. Les systèmes de sonorisation et d’alarme vocale (PAVA) ne sont plus des infrastructures isolées. La plupart des systèmes PAVA sont basés sur IP et très souvent intégrés à d’autres systèmes de sécurité pour fournir des alertes en temps réel, des réponses automatisées et des capacités de gestion à distance.

Bien que ces systèmes PAVA interconnectés améliorent la sécurité et l’efficacité des personnes et des entreprises, comme pour tout système de sécurité basé sur IP, ils deviennent également des cibles plus attractives pour les cybercriminels.

Les vulnérabilités sont davantage accrues par la nécessité d’accéder à des services cloud et la demande croissante de contrôle/surveillance à distance.

Cependant, le défi particulier d’un système PAVA provient du fait qu’il fonctionne dans des environnements à haut risque, notamment sur des sites d’importance nationale, comme les hubs de transport, les lieux publics et les bâtiments gouvernementaux, ce qui en fait des cibles plus attrayantes pour les cybercriminels.

Contrairement aux infrastructures informatiques traditionnelles, les systèmes de sonorisation sont souvent dans des espaces publics, les rendant encore plus accessibles et vulnérables aux attaques.

Paysage des cybermenaces des systèmes PAVA

Les systèmes de communication vocale de sécurité incendie tels que les systèmes PAVA sont conçus pour fonctionner de manière fiable pendant les urgences et aider les personnes à évacuer le bâtiment en cas d’urgence incendie.

Sans mesures de cybersécurité robustes, des acteurs malveillants pourraient obtenir un accès non autorisé au système, potentiellement envoyant de faux messages d’évacuation, désactivant les alarmes ou interceptant des informations sensibles, causant confusion et panique.

Voici quelques-unes des attaques potentielles d’un système PAVA :

- Obtenir un accès non autorisé au système PAVA pour diffuser de fausses annonces ou d’autres messages de propagande et créer confusion et panique parmi les destinataires de la diffusion

- Contourner et désactiver toutes les diffusions, mettant l’opération quotidienne au point mort

- Lorsqu’un PAVA dispose d’un microphone comme un capteur de bruit, les pirates peuvent l’utiliser pour espionner les utilisateurs en écoutant via les microphones

- En raison de l’accès facile au système PAVA, les pirates utilisent ce système comme passerelle pour accéder à d’autres systèmes ou lancer des attaques par déni de service

Dans un cas récent, des pirates ont ciblé les systèmes de sonorisation municipaux à Jérusalem et Eilat, déclenchant les systèmes de sirènes d’alerte aérienne dans les deux villes, provoquant chaos et panique. Cet incident souligne l’urgente nécessité de sécuriser les systèmes de communication vocale de sécurité incendie contre les cybermenaces. Adopter une approche proactive de la cybersécurité permettra aux propriétaires de systèmes de sécurité d’éviter des cyberattaques dommageables et perturbatrices.

Cybersécurité vs Cyberdéfense

La cybersécurité et la cyberdéfense représentent deux disciplines interconnectées axées sur la protection des actifs numériques cruciaux et des infrastructures telles que les PAVA.

La cybersécurité fait référence à la pratique générale de protection des systèmes, réseaux et données contre les accès non autorisés, les cyberattaques, les dommages ou le vol. La cyberdéfense est un sous-ensemble de la cybersécurité, se concentrant spécifiquement sur la détection, la réponse et la récupération face aux cybermenaces et attaques.

Pensez à la cybersécurité comme aux murs d’une forteresse conçus pour empêcher les menaces d’entrer, tandis que la cyberdéfense représente les gardes à l’intérieur de la forteresse, surveillant constamment les intrus, prêts à répondre si quelqu’un franchit le mur.

Bien que différentes dans leur portée, les politiques de cybersécurité et les capacités de cyberdéfense travaillent étroitement ensemble pour établir une protection en couches et sont essentielles pour une posture de sécurité robuste, particulièrement dans les systèmes cruciaux comme le PAVA où les mesures préventives et réactives sont cruciales.

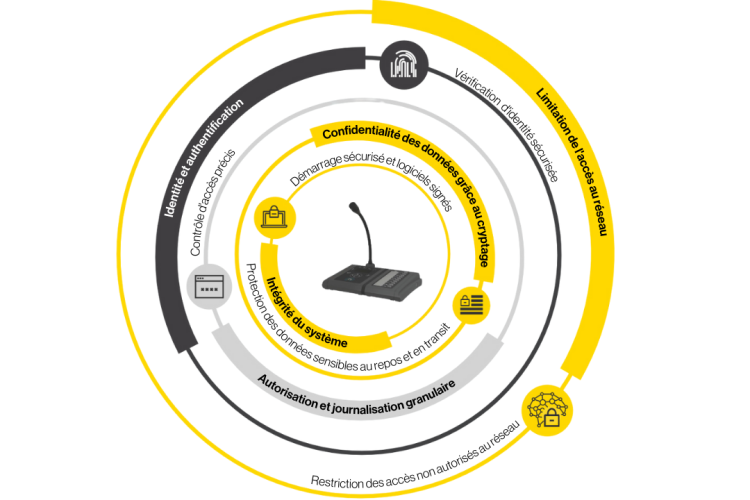

Défense en profondeur : Une approche en couches pour la cyberprotection

La cyberdéfense est la pratique coordonnée de protection des logiciels, systèmes ou composants sur un réseau IP, y compris les systèmes cruciaux tels que le système PAVA, contre les cyberattaques en réduisant la “surface d’attaque”.

Une “surface d’attaque” est définie comme le nombre total de tous les points d’entrée possibles pour un accès non autorisé à tout système. Elle comprend toutes les vulnérabilités et points d’extrémité qui peuvent être exploités pour mener une attaque.

Aucune mesure unique ne sera jamais suffisante pour sécuriser une entreprise contre le paysage complexe et évolutif des cybermenaces. La Défense en Profondeur (DiD) est une approche dans laquelle une série de mécanismes défensifs sont superposés afin de fournir une protection supplémentaire.

Si un mécanisme échoue, d’autres prennent immédiatement le relais pour contrer une attaque. Une cyberdéfense efficace détecte, prévient et signale les cyberattaques en utilisant des technologies clés et les meilleures pratiques.

Limitation d’accès au réseau

Restreindre l’accès non autorisé au réseau et réduire la surface d’attaque avec la sécurité des ports. Un port est un point virtuel ou physique où les connexions réseau commencent et se terminent. Les ports sont des logiciels gérés par le système d’exploitation d’un ordinateur qui permettent d’implémenter la sécurité des ports. La sécurité des ports aide à sécuriser le réseau en désactivant éventuellement les ports Ethernet inutilisés et en surveillant les autres. La surveillance active aide à détecter et à déclencher des alarmes si des liens sont temporairement supprimés.

Gestion des identités et authentification

Cela assure une vérification sécurisée de l’identité des utilisateurs, appareils et applications. Des technologies telles que l’authentification multifactorielle (MFA) ajoutent une couche de sécurité supplémentaire au-delà des mots de passe, réduisant le risque d’accès non autorisé. Le principe “Never trust, always verify” devrait être adopté, que l’utilisateur ou le système soit à l’intérieur ou à l’extérieur du réseau.

Autorisation et journalisation granulaire

Mise en œuvre d’un contrôle d’accès précis, application du moindre privilège, donnant aux comptes utilisateurs ou aux processus uniquement les privilèges essentiels à l’exécution de leurs fonctions prévues. C’est une couche de protection supplémentaire pour réduire la surface d’attaque. De plus, la journalisation de tous les événements pertinents pour la sécurité pour la détection des menaces.

Confidentialité des données grâce au cryptage

Le chiffrement en cybersécurité est la conversion de données d’un format lisible en un format codé. Les données chiffrées ne peuvent être lues ou traitées qu’après avoir été déchiffrées. La protection des données sensibles au repos et en transit doit être une priorité.

Intégrité du système

Assurer l’intégrité du système dès le processus de démarrage initial, prévenir les falsifications et vérifier l’authenticité des logiciels.

Surveillance continue et audit du système

La cybersécurité dans la sécurité incendie ne concerne pas seulement la prévention, mais aussi la détection et la réponse. Les systèmes PAVA avancés incluent désormais des fonctionnalités d’audit continu, générant des journaux complets (syslogs) avec des métadonnées telles que :

- Adresses MAC

- Adresses IP

- Noms d’utilisateur

- Activité du système

Ces données sont essentielles pour l’analyse forensique et une remédiation rapide en cas d’incident.

Avenir de la cybersécurité pour les communications réglementées

L’importance de minimiser l’interruption potentielle des services essentiels tels que PAVA est évidente et bien comprise dans toutes les industries, car cela aura de graves conséquences.

À mesure que les systèmes de communication vocale de sécurité incendie évoluent, l’intégration de la cybersécurité dès le départ est essentielle. Cela nécessite une collaboration entre les professionnels de la sécurité incendie, les experts en sécurité informatique et les organismes de réglementation pour développer des cadres de sécurité complets.

Investir dans la cybersécurité ne concerne pas seulement la conformité ; il s’agit de s’assurer que les systèmes de sécurité cruciaux sont résilients, fiables et prêts à fonctionner lorsque des vies sont en jeu. En donnant la priorité à la cybersécurité, nous pouvons construire un avenir plus sûr et plus sécurisé pour tous.